CRITIQUE DU NUMÉRIQUE, Le retour de l'art engagé

En introduction à la journée thématique “Duper le numérique”, consacrée aux données personnelles et à la surveillance numérique, retour sur les différentes étapes de détournement de ces technologies par les artistes.

Le soulèvement contre les machines

Impossible de vivre sans portable et accès internet. Et chaque connexion, abonnement et achat, nous oblige à renseigner notre profil, à laisser des traces de chacun de nos actes. Malgré la mise en place du RGPD (Règlement Général sur la Protection des Données personnelles), le problème des datas collectées à notre insu, notamment via les réseaux sociaux, est devenu crucial. Nous vivons dans un monde d'objets connectés et de protocoles de surveillance qui traquent nos actions, nos émotions, nos intentions…

Cette emprise technologique et numérique entraîne une méfiance, et des stratégies d'évitement, de détournement, d'affrontement. Dès le début de révolution électronique, en 1980, certains passent à l'action directe comme en France le CLODO (Comité pour la Liquidation Ou la Destruction des Ordinateurs). Ce combat est inséparable de l'histoire des techniques. C'est un phénomène qui apparaît bien avant le numérique. Au XIXe, à l'aube de la société industrielle, les Luddites s'affirment déjà comme un mouvement contre les machines.

Revue de presse, illustration de l'article Le CLODO parle…, Terminal 19/84 n. 16, revue du Centre d'Information et d'Initiative sur l'Informatisation, octobre 1983. Photo : D.R.

Le grand détournement

Pour échapper aux prescriptions imposées par les nouvelles technologies, il faut trouver des failles. Début 80, le piratage du service Gretel est à l'origine des messageries du Minitel (Médium Interactif par Numérisation d'Information TELéphonique). Les artistes du net-art s'inscrivent dans ce mouvement de réappropriation en détournant ensuite Internet de sa fonction de communication. Mais pour vraiment défier les machines à l'ère du numérique il faut, au propre comme au figuré, se réapproprier les codes.

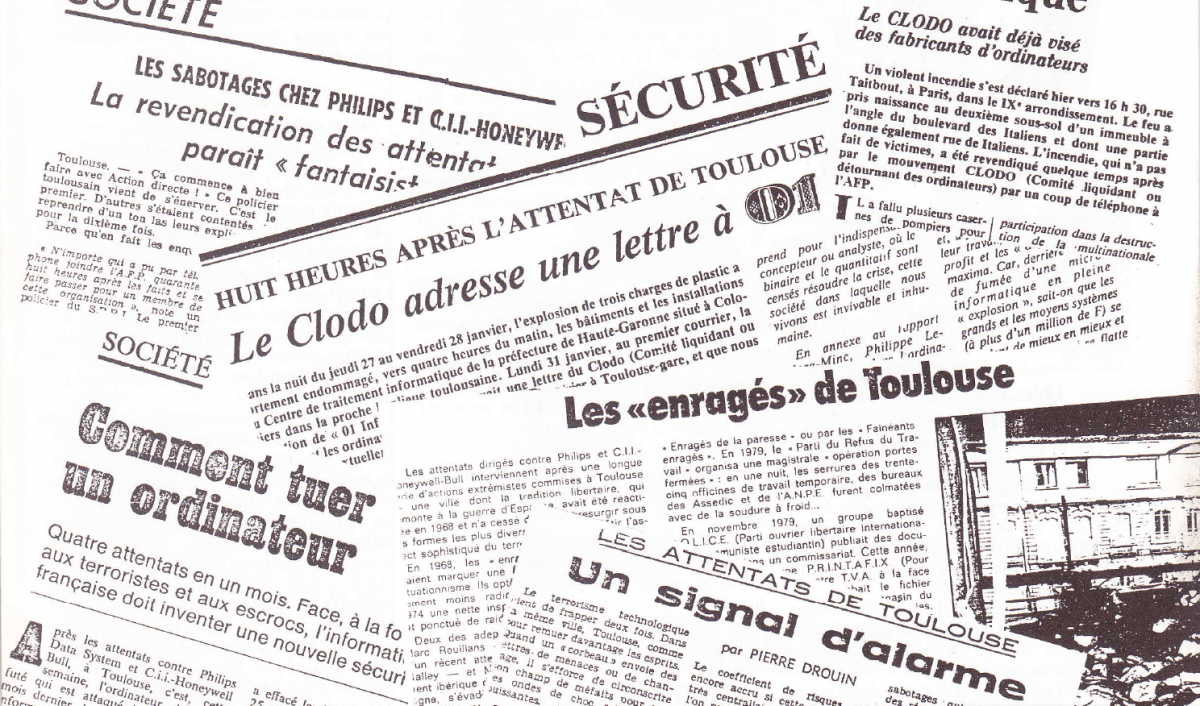

C'est en partie l'objectif des fablabs et autres hackers spaces; ces ateliers d'initiation et de fabrication ouverts à tous. Le milieu militant l'a bien compris en proposant également des ateliers d'auto-défense numérique. A contrario, les "ripostes" artistiques sont moins frontales que celles des militants. Le contraste est saisissant entre Camover, une action de destruction des caméras de vidéo-surveillance à Berlin en 2013, et l'initiative du collectif d'artistes !Mediengruppe Bitnik qui a hacké et ridiculisé le réseau de surveillance de la CCTV à Londres en diffusant des invitations à jouer aux échecs…

!Mediengruppe Bitnik, Surveillance Chess. Performance et hacking du réseau de vidéo-surveillance CCTV à Londres, 2012. Photo : D.R.

Invitation au suicide numérique

Sur un autre théâtre d'opérations, le collectif artistique RYBN mène une réflexion critique face à ces technologies intrusives, allant jusqu'à proposer des ateliers de décontamination sémantique par rapport au vocabulaire du numérique, et s'amuse à pervertir les algorithmes des robots des marchés financiers en remodelant les codes avec des éléments astrologiques (Antidatamining). On leur doit aussi une invitation au suicide numérique assisté via un programme sur clé USB de destruction volontaire des données personnelles.

RYBN, 0k. Programme sur sur clé USB pour destruction volontaire des données personnelles, compatible Mac OS / Windows, 2010.

Cette dimension ludique et artistique permet d'avoir plus d'impact, de toucher un public plus large ; comme le font Eva & Marco Mattes (0100101110101101.org) qui refusent de mourir au combat dans les jeux vidéo. Une démarche qui fonctionne y compris contre le sexisme et le racisme que l'artiste Trevor Paglen débusque, en compagnie de la chercheuse Kate Crawford, dans les banques d'images régissant l'intelligence artificielle.

Eva & Marco Mattes, Freedom, perfomance / jeu vidéo en ligne, 2010. Photo: D.R.

Résistance électronique

Dans son manifeste La Résistance Électronique, le collectif Critical Art Ensemble définit les règles de cet art numérique engagé. Réactivez la stratégie de l'occupation en prenant en otage, non plus des biens, mais des données… Il est temps d'élaborer de nouvelles stratégies qui portent atteinte à l'autorité virtuelle… Il nous faut prendre conscience que le cyberespace est un lieu et un dispositif de résistance.

Critical Art Ensemble, eyeBeam, Tactical Media Workshop, 2002. Photo: D.R.

Mais pourra-t-on longtemps berner les machines, duper le numérique ? N'est-ce pas l'inverse qui se profile ? La question se pose à l'heure où même Facebook développe un filtre pour tromper les systèmes de reconnaissance faciale… Mais c'est aussi une question de regard justement. À Bangalore, la capitale de la Silicon Valley indienne, la fête d’Ayudha Pooja est aussi le jour où l'on remercie les machines, où l'on dépose des fleurs et des fruits en offrandes aux ordinateurs…

Trevor Paglen & Kate Crawford, Training Humans. Exposition autour d'images extraites des banques de données pour apprentissage d'Intelligence Artificielle. Osservatorio Fondazione Prada à Milan, jusqu'au 22 février 2020. Photo : © Marco Cappelletti.

Article écrit par Laurent Diouf

DONNÉES PERSONNELLES & SURVEILLANCE : DUPER LE NUMÉRIQUE

Jeudi 12 Décembre - Gratuit sur inscription

Les dispositifs de surveillance numérique reposant sur l’utilisation plus ou moins consentie de nos “traces numériques”. L’Humain ne manque pas d’idées lorsqu’il s’agit de tromper la Machine et décline la duperie numérique sous différentes formes, à des fins défensives comme offensives. Quelles sont les stratégies qui permettent de tromper les systèmes numériques et d’échapper à cette surveillance omniprésente ? Qu’est-ce que le fait même d’imaginer duper la machine raconte de notre rapport à celle-ci ?

9H30 > 12H30 - Conférences & tables rondes : pourquoi et comment duper ?

14H30 > 17H30 - Ateliers : outils, scénarios critiques et solutions DIY

18H30 > 20H30 - Conférence de conclusion "Données personnelles et surveillance numérique : duper ou se faire duper ?"

+ d’infos

Voir aussi

Journée thématique “Duper le numérique : brouiller, embrouiller, se débrouiller”

CONFÉRENCE "Données personnelles et surveillance numérique : duper ou se faire duper ?"